Stell dir vor, du loggst dich eines Morgens in deine Krypto-Börse ein und all deine digitalen Vermögenswerte sind verschwunden. Kein Albtraum, sondern bittere Realität für tausende Investoren: Allein im Jahr 2024 wurden Kryptowährungen im Wert von über 2,2 Milliarden Dollar gestohlen.

Professionelle Hacker werden dabei immer raffinierter und nutzen modernste Technologien, um an dein digitales Vermögen zu gelangen.

Die erschreckende Wahrheit ist: Die meisten dieser Diebstähle hätten verhindert werden können. Viele unterschätzen die Risiken oder denken „mir passiert das nicht“ – bis es zu spät ist. Dabei sind es oft simple Fehler, die Hackern Tür und Tor öffnen:

- Schwache Passwörter, die in Sekunden geknackt werden

- Fehlende Zwei-Faktor-Authentifizierung

- Unsichere Hot-Wallet Aufbewahrung

- Mangelndes Wissen über aktuelle Betrugsmaschen

Die Folgen sind meist verheerend: Anders als bei traditionellen Bankkonten gibt es bei Kryptowährungen keinen Kundenservice, den du anrufen kannst. Keine Versicherung, die den Schaden übernimmt. Gestohlene Coins sind in den meisten Fällen für immer verloren.

Die gute Nachricht: Mit dem richtigen Wissen und den passenden Sicherheitsmaßnahmen kannst du dein Krypto-Investment effektiv schützen.

In diesem umfassenden Leitfaden zeige ich dir:

- Bewährte Sicherheitsstrategien der Profis

- Modernste Schutzmechanismen für deine Wallets

- Konkrete Schritt-für-Schritt-Anleitungen

- Praktische Checklisten für maximale Sicherheit

Wichtig zu wissen:

Eine hundertprozentige Sicherheit gibt es zwar nicht, aber mit den folgenden Schutzmaßnahmen minimierst du die Risiken erheblich. Lass uns Schritt für Schritt durchgehen, wie du dein digitales Vermögen bestmöglich absicherst.

1. Grundlegende Sicherheitsmaßnahmen

Die Basis jeder effektiven Krypto-Sicherheitsstrategie beginnt mit drei fundamentalen Säulen: sichere Passwörter, starke Authentifizierung und kontinuierliche Überwachung. Lass uns diese im Detail zuerst betrachten.

1.1 Moderne Passwort-Sicherheit

Die Rechenleistung moderner Computer macht es möglich, einfache Passwörter in Sekundenschnelle zu knacken. Ein Passwort wie „Bitcoin123!“ mag für dich komplex erscheinen – für Hacking-Tools ist es ein gefundenes Fressen.

So erstellst du wirklich sichere Passwörter:

- Verwende Passphrases statt Passwörter

- Mindestens 4-5 zufällige Wörter kombinieren

- Beispiel: „KorrektPferdBatterieStapel“

- Mit Zahlen und Sonderzeichen ergänzen

- Einzigartige Passwörter für jeden Dienst

- Nie dasselbe Passwort mehrfach verwenden

- Auch nicht mit kleinen Änderungen

- Professionellen Passwort-Manager nutzen

Tipp:

Nutze einen seriösen Passwort-Manager wie Dashlane oder 1Password. Diese generieren nicht nur sichere Passwörter, sondern warnen dich auch vor Datenlecks.

1.2 Zwei-Faktor-Authentifizierung (2FA)

Die Zeit der SMS-basierten 2FA ist vorbei. Moderne Sicherheit setzt auf fortschrittlichere Methoden:

Hardware-Security-Keys (Beste Option)

- Physische Sicherheitsschlüssel wie Yubikey*

- Nahezu unmöglich zu hacken

- Funktionieren ohne Batterien oder Internet

- Unterstützen FIDO2/WebAuthn Standard

- Schützen Sie Ihre Onlinekonten mit dem YubiKey vor Hackern. Er ist zuverlässig, benutzerfreundlich und der Schlüssel zu einer sichereren digitalen Welt.

- PRAKTISCH UND TRAGBAR: Passt problemlos an Ihren Schlüsselanhänger, sodass Sie ihn jederzeit mitnehmen und verwenden können – für sicheren Zugriff auf Ihre Konten. Schließen Sie ihn einfach über einen USB-C-Anschluss an oder tippen Sie auf Ihr NFC-fähiges Gerät, um sich zu authentifizieren.

- VIELSEITIGE KOMPATIBILITÄT: Unterstützt von Google- und Microsoft-Konten, Passwortmanagern und Hunderten anderer beliebter Dienste. Er funktioniert mit Windows, macOS, ChromeOS und Linux. Suchen Sie nach „Works with YubiKey“, um eine Liste der kompatiblen Dienste zu erhalten.

- MEHRERE PROTOKOLLE: Die YubiKey 5 Series sind die vielseitigsten Sicherheitsschlüssel und unterstützen mehrere Authentifizierungsprotokolle, darunter FIDO2/WebAuthn (hardwaregebundener Passkey), FIDO U2F, Yubico OTP, OATH-TOTP, OATH-HOTP, Smart Card (PIV) und OpenPGP.

- LANGLEBIG UND ZUVERLÄSSIG: Hochwertiges Design, manipulationssicher sowie wasser- und bruchfest. Keine Batterien oder Netzwerkverbindung erforderlich, zuverlässige Authentifizierung ohne Ausfallzeiten. Sichere Herstellung in Schweden und den USA.

Authenticator Apps (Gute Alternative)

- Authy (Empfohlen)

- Cloud-Backup möglich

- Geräteübergreifende Synchronisation

- Verschlüsselte Backups

- Google/Microsoft Authenticator

- Weit verbreitet

- Einfache Handhabung

- Schnelle Einrichtung

1.3 Monitoring und Warnmeldungen

Richte unbedingt Benachrichtigungen für alle wichtigen Aktivitäten ein:

- Login-Versuche

- Größere Transaktionen

- Änderungen an Sicherheitseinstellungen

- API-Aktivitäten

Empfohlene Monitoring-Strategien:

- E-Mail-Benachrichtigungen

- Separate, sichere E-Mail-Adresse nur für Krypto

- Sofortige Benachrichtigungen aktivieren

- Regelmäßige Überprüfung des Spam-Ordners

- Push-Benachrichtigungen

- Mobile Apps deiner Exchanges

- Wallet-Benachrichtigungen

- Preisalarme für ungewöhnliche Aktivitäten

Wichtiger Hinweis:

Reagiere sofort auf verdächtige Aktivitäten – aber Vorsicht: Phishing-Mails tarnen sich oft als echte Benachrichtigungen deiner Krypto-Börse oder Wallet!

So erkennst du echte Benachrichtigungen:

- Prüfe die Absender-E-Mail genau (z.B. ist support@coinbase.com echt, aber support@coinbase-alerts.com fake)

- Klicke nie direkt auf Links in E-Mails. Logge dich stattdessen manuell über deinen Browser ein

- Überprüfe Aktivitäten immer direkt in deinem Account

2. Wallet-Sicherheit: Dein digitaler Tresor

Ein Wallet ist wie ein digitaler Tresor für deine Kryptowährungen. Die Wahl der richtigen Wallet und deren sichere Verwaltung ist entscheidend für den Schutz deiner digitalen Vermögenswerte.

2.1 Die verschiedenen Wallet-Typen

Hardware Wallets (Cold Storage)

Der sicherste Weg, deine Kryptowährungen zu verwahren. Hardware Wallets sind speziell entwickelte Geräte, die deine Private Keys offline aufbewahren.

Vorteile:

- Maximale Sicherheit durch physische Isolation

- Schutz vor Malware und Hackerangriffen

- Unterstützung für multiple Kryptowährungen

- Einfache Backup-Möglichkeiten

Nachteile:

- Kostenpunkt zwischen 50-200€

- Weniger flexibel bei häufigen Transaktionen

- Physischer Verlust möglich

- Verwaltung erfolgt komplett eigenverantwortlich

Ledger Nano S Plus

79,00 EURFeatures:

Unkomplizierte Einstiegs-Wallet

Bietet alle wichtigen Funktionen

1,09″ OLED Display

USB-C-Schnittstelle

Zum TestberichtTrezor Safe 3

79,00 EURFeatures:

Unkomplizierte Einstiegs-Wallet

Bietet alle wichtigen Funktionen

0.96″ OLED Display

USB-C-Schnittstelle

Zum TestberichtLedger Nano X

149,00 EURFeatures:

Mobile Ledger-Wallet für unterwegs

Bietet alle wichtigen Funktionen

1,09″ OLED Display

USB-C-Schnittstelle

Bluetooth-Schnittstelle

Zum TestberichtTrezor Safe 5

169,00 EURFeatures:

Besonders einfache Bedienung

Haptisches Feedback

1.54” Touchscreen

USB-C-Schnittstelle

Ledger Flex

249,00 EURFeatures:

Mit E-Ink Secure Touchscreen.

Besonders einfache Bedienung

2,84″ E-Ink Touchscreen

USB-C-Schnittstelle

Bluetooth-Schnittstelle

NFC

Ledger Nano S Plus

79,00 EURFeatures:

Unkomplizierte Einstiegs-Wallet

Bietet alle wichtigen Funktionen

1,09″ OLED Display

USB-C-Schnittstelle

Zum TestberichtTrezor Safe 3

79,00 EURFeatures:

Unkomplizierte Einstiegs-Wallet

Bietet alle wichtigen Funktionen

0.96″ OLED Display

USB-C-Schnittstelle

Zum TestberichtLedger Nano X

149,00 EURFeatures:

Mobile Ledger-Wallet für unterwegs

Bietet alle wichtigen Funktionen

1,09″ OLED Display

USB-C-Schnittstelle

Bluetooth-Schnittstelle

Zum TestberichtTrezor Safe 5

169,00 EURFeatures:

Besonders einfache Bedienung

Haptisches Feedback

1.54” Touchscreen

USB-C-Schnittstelle

Ledger Flex

249,00 EURFeatures:

Mit E-Ink Secure Touchscreen.

Besonders einfache Bedienung

2,84″ E-Ink Touchscreen

USB-C-Schnittstelle

Bluetooth-Schnittstelle

NFC

Software Wallets (Hot Wallets)

Praktisch für kleinere Beträge und regelmäßige Transaktionen, aber mit höherem Risiko verbunden.

Kategorien:

- Desktop Wallets

- Volle Kontrolle über Private Keys

- Abhängig von der Sicherheit deines Computers

- Gut für mittlere Beträge

- Mobile Wallets

- Praktisch für unterwegs

- Ideal für kleinere Beträge

- Schnelle Transaktionen

- Web Wallets

- Einfacher Zugang

- Höchstes Risiko

- Nur für kleine Summen empfohlen

2.2 Multi-Signature Setups

Eine fortgeschrittene Sicherheitsmethode, bei der mehrere Schlüssel für eine Transaktion benötigt werden.

So funktioniert Multi-Sig:

- Bei einem 2-von-3 Setup werden mindestens 2 von 3 Schlüsseln benötigt

- Selbst wenn ein Schlüssel kompromittiert wird, bleiben deine Coins sicher

- Besonders geeignet für größere Summen oder Unternehmens-Wallets

Praktisches Beispiel (2-von-3):

- Schlüssel 1: Dein primäres Hardware Wallet

- Schlüssel 2: Backup Hardware Wallet an sicherem Ort

- Schlüssel 3: Bei einem Treuhänder oder im Bankschließfach

Vorteile:

- Schutz vor Einzelpunkt-Ausfällen (Single Point of failure)

- Erhöhte Sicherheit bei großen Beträgen

- Möglichkeit zur Erstellung von Notfallplänen

2.3 Sichere Backup-Strategie

Die wichtigste Backup-Methode für alle Arten von Wallets ist die Seed-Phrase (Recovery Phrase):

- Physische Aufbewahrung

- Graviere die Wörter in Metall

- Nutze spezielle Seed-Phrase Platten

- Vermeide normale Papieraufbewahrung

- Aufbewahrungsorte

- Hauptkopie in einem Tresor

- Backup an einem zweiten sicheren Ort

- Optional: Aufteilen der Phrase auf mehrere Orte

Wichtig:

- Fotografiere deine Seed-Phrase NIE

- Speichere sie NICHT digital

- Teile sie NIEMALS mit anderen

- Gebe sie NICHT auf Websites ein

3. Schutz vor modernen Betrugsmaschen

Die Betrügereien im Krypto-Bereich werden immer ausgefeilter. Hier sind die häufigsten Methoden und wie du dich davor schützt:

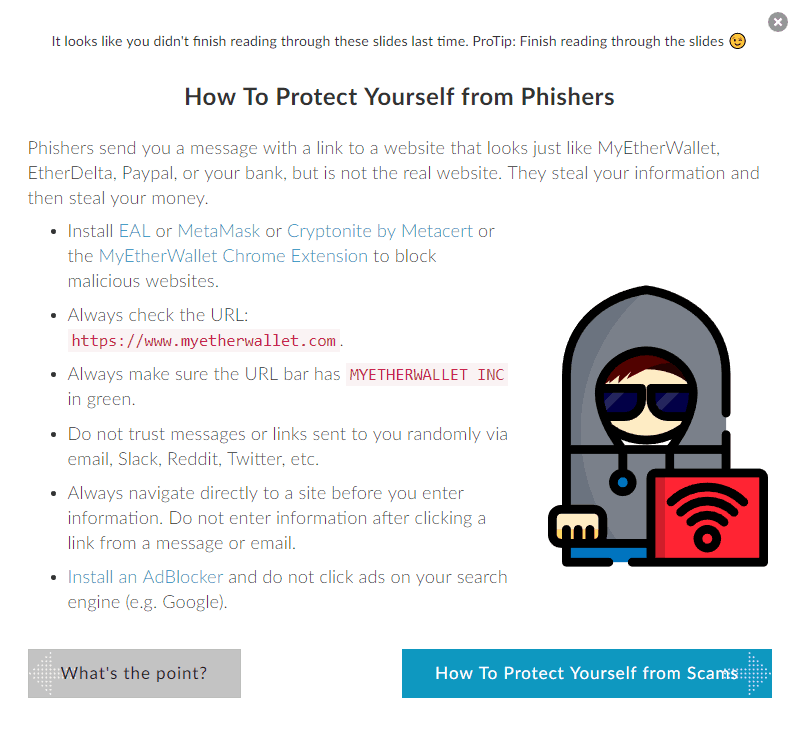

3.1 Phishing-Attacken

Klassisches Phishing

- Gefälschte E-Mails von Exchanges

- Kopierte Login-Seiten

- Betrügerische Support-Anfragen

So schützt du dich:

- Prüfe URLs sehr genau

- Gehe nie über E-Mail-Links zu Login-Seiten

- Gehe nie über google oder andere Suchmaschinen zu Login-Seiten

- Speichere echte URLs als Lesezeichen

Moderne Phishing-Methoden

- Gefälschte Google-Ads

- Manipulierte Suchergebnisse

- Fake-Apps in App Stores

3.2 Social Engineering Angriffe

So gehen Betrüger vor:

- Der falsche Support

- Melden sich unaufgefordert bei dir

- Behaupten, dein Account sei in Gefahr

- Bieten „sofortige Hilfe“ an

- Drängen zu schnellen Entscheidungen

- Fragen nach Passwörtern oder Private Keys

- Investment-Betrüger

- Versprechen unrealistisch hohe Renditen

- Werben mit „geheimen“ Trading-Strategien

- Zeigen gefälschte Gewinne

- Nutzen oft Dating-Apps oder soziale Medien

Warnung:

Niemand verschenkt einfach so Geld! Wenn dir jemand unglaubliche Renditen verspricht oder dich unter Zeitdruck setzt, ist es zu 99,9% ein Betrugsversuch.

Typische Warnsignale

- Direkte Nachrichten von „Exchange-Mitarbeitern“

- Aufforderung zur „Wallet-Verifizierung“

- Druck, schnell handeln zu müssen

- Ungewöhnlich hohe Gewinnversprechen

- Persönliche Kontaktaufnahme in Telegram/Discord

3.3 Smart Contract Betrug

Viele DeFi-Projekte verlangen Zugriff auf deine Wallet. Dabei gibt es zwei häufige Betrugsmaschen:

- Unlimited Approvals

- Betrüger können alle deine Tokens abgreifen

- Oft versteckt in legitim aussehenden Projekten

- Schwer zu erkennen für Anfänger

- Fake Token

- Wertlose Kopien echter Projekte

- Erscheinen plötzlich in deiner Wallet

- Locken mit hohen Werten

So schützt du dich:

- Prüfe Token-Genehmigungen regelmäßig

- Nutze Tools wie Revoke.cash

- Genehmige nie unbegrenzten Zugriff

- Interagiere nicht mit unbekannten Tokens

Tipp:

Erstelle dir eine separate „Trading-Wallet“ mit begrenztem Guthaben für DeFi-Experimente. Bewahre den Großteil deiner Assets in einer sicheren Cold Wallet auf.

3.4 Gefährliche DeFi-Fallen

Rug Pulls

Ein häufiges Szenario in der DeFi-Welt:

- Projekt erscheint seriös

- Verspricht hohe Renditen

- Sammelt Nutzer-Gelder

- Team verschwindet mit dem Geld

Honeypots

Besonders tückisch:

- Token können gekauft werden

- Verkauf ist aber unmöglich

- Oft mit gefälschter Liquidität

- Scheinbar aktiver Handel

Schutzmaßnahmen:

- DYOR (Do Your Own Research)

- Prüfe das Team

- Suche nach Audits

- Lies den Smart Contract Code

- Vertraue nicht blind Influencern

- Investiere smart

- Nur Gelder, die du verlieren kannst

- Teste erst mit kleinen Beträgen

- Diversifiziere deine Investments

4. Sicheres Trading und Exchange-Nutzung

4.1 Auswahl seriöser Handelsplattformen

Worauf du achten solltest:

- Regulierungsstatus der Börse

- Handelsvolumen und Liquidität

- Sicherheitshistorie

- Versicherung der Einlagen

- Transparente Gebührenstruktur

Grundlegende Sicherheitseinstellungen

- Login-Sicherheit

- Starkes, einzigartiges Passwort

- 2FA mit Authenticator App

- IP-Whitelist wenn möglich

- Withdrawal-Sicherheit

- Separate Withdrawal-2FA

- Whitelist für Adressen

- 24h Sperre nach Änderungen

Anti-Phishing-Code

- Aktiviere den persönlichen Anti-Phishing-Code

- Prüfe ihn bei jeder E-Mail

- Ändere ihn regelmäßig

Tipp:

Verteile deine Coins auf mehrere renommierte Exchanges. So minimierst du das Risiko eines Totalverlusts bei einem möglichen Exchange-Hack.

Features:

Besonders geeignet für Einsteiger

Sparplan-Funktion

BEST Coin mit vielen Vorteilen

Aktien, ETFs und Edelmetalle

Features:

Besonders geeignet für Einsteiger

Sparplan-Funktion

Advanced Trading Funktion

Features:

Sehr niedrige Gebühren

Viele Handelspaare

BNB Coin mit vielen Vorteilen

Features:

Besonders geeignet für Einsteiger

Sparplan-Funktion

Ableger der Börse Stuttgart

Features:

Besonders geeignet für Einsteiger

Sparplan-Funktion

Bitcoin Only mit Cold Wallet

Erhalte 0,5 % Rabatt auf die Handelsgebühren. Verwende den Empfehlungscode: CRYPTOTANT

Features:

Besonders geeignet für Aktieninvestments

Kostenlose ETF Sparpläne

Debitkarte mit Cashback

4.2 „Not your Keys, not your Coins“

Diese goldene Regel der Krypto-Welt bedeutet:

- Auf Exchanges

- Nur Coins für aktives Trading

- Regelmäßige Auszahlungen auf private Wallets

- Niemals langfristige Verwahrung

- Eigene Verwahrung

- Volle Kontrolle über deine Assets

- Keine Abhängigkeit von Dritten

- Schutz vor Exchange-Ausfällen

- Bringt aber als Nachteil die Eigenverantwortung mit

4.3 Sichere API-Nutzung

Wenn du Trading-Bots oder externe Tools verwendest:

Do’s:

- Separate API-Keys für verschiedene Zwecke

- Minimale Berechtigungen vergeben

- Regelmäßige Überprüfung aktiver APIs

- IP-Beschränkungen aktivieren

Don’ts:

- Keine API-Keys teilen

- Keine unbegrenzten Zugriffsrechte

- Keine unbekannten Trading-Tools

- Keine API-Keys in Cloud speichern

4.4 Beste Praktiken für sicheres Trading

Grundregeln:

- Stop-Loss setzen

- Begrenzt mögliche Verluste

- Schützt vor Marktmanipulation

- Emotionsloses Trading

- Position Sizing

- Nie alles auf einmal investieren

- Maximal 1-2% des Portfolios pro Trade

- Risikomanagement ist wichtiger als Rendite

- Secure Exit Strategy

- Klare Gewinnziele definieren

- Teilverkäufe bei Kursanstiegen

- Regelmäßiges Portfolio-Rebalancing

Sichere Auszahlungspraxis:

- Kleine Testtransaktion

- Erst kleinen Betrag senden

- Empfang bestätigen

- Dann erst größere Summe

- Timing

- Support-Verfügbarkeit prüfen

- Netzwerk-Gebühren beachten

5. Technische Sicherheitsmaßnahmen

5.1 Sichere Systemumgebung

Betriebssystem-Sicherheit

- Updates und Patches

- Halte dein System immer aktuell

- Aktiviere automatische Updates

- Installiere Sicherheits-Patches sofort

- Separate Trading-Umgebung

- Dedizierter Browser nur für Krypto

- Keine anderen Aktivitäten parallel

- Im Idealfall: separater Computer

5.2 Malware-Schutz

Essenzielle Schutzmaßnahmen:

- Aktueller Virenschutz

- Aktive Firewall

- Anti-Malware Scanner

- Regular System-Scans

Besondere Gefahren:

- Clipboard-Hijacker (ändern Wallet-Adressen)

- Keylogger (zeichnen Passwörter auf)

- Screengraber (fotografieren deine Seeds)

5.3 Sichere Netzwerkverbindung

VPN-Nutzung

- Verschlüsselt deine Verbindung

- Verbirgt deine IP-Adresse

- Schützt vor Man-in-the-Middle Angriffen

Öffentliche WiFis

- Vermeide Trading in öffentlichen Netzen

- Nutze keine Bank- oder Exchange-Apps

- Im Notfall nur mit VPN

5.4 Browser-Sicherheit

Empfohlene Browser-Einstellungen:

- Aktiviere HTTPS-Everywhere

- Blockiere Pop-ups

- Deaktiviere automatische Downloads

- Nutze Security-Add-ons

Kritische Browser-Erweiterungen:

- Unverzichtbar:

- Metamask (nur offizieller Store)

- HTTPS Everywhere

- Ad-Blocker

- Gefährlich:

- Unbekannte Wallet-Erweiterungen

- Trading-Bots

- „Crypto Price Tracker“

6. Datenschutz und Privatsphäre

6.1 Grundlegende Privacy-Maßnahmen

Persönliche Informationen schützen:

- Teile nie dein Portfolio-Volumen

- Vermeide Wallet-Adressen in sozialen Medien

- Nutze verschiedene Wallets für verschiedene Zwecke

OPSEC (Operational Security):

- Separate E-Mail für Krypto

- Unique Usernames

- Keine persönlichen Details in Profilen

6.2 Privacy-Tools und Techniken

Coin-Mixing Services

- Erhöhen die Privatsphäre deiner Transaktionen

- Verschleiern die Herkunft der Coins

- Aber Vorsicht: Nur seriöse Services nutzen

Wichtig:

Mixing Services können in manchen Ländern illegal sein. Informiere dich vorher über die lokale Rechtslage.

7. Notfallplan und Wiederherstellung

7.1 Dokumentation erstellen

Wichtige Informationen dokumentieren:

- Wallet-Zugangsdaten (sicher verschlüsselt)

- Exchange-Accounts

- Backup-Standorte

- Notfallkontakte

Format:

- Physische Dokumentation (feuerfest)

- Klare Anweisungen

- Regelmäßige Updates

- Mehrere Kopien an sicheren Orten

7.2 Vererbungsplanung

Grundlegende Schritte:

- Dokumentation für Erben

- Klare Instruktionen

- Standorte der Backups

- Zugangsverfahren

- Rechtliche Absicherung

- Testament aktualisieren

- Krypto-Vermögen erwähnen

- Zugangsregelung festlegen

Tipp:

Teste deinen Notfallplan! Lass einen Vertrauten probeweise die Anweisungen durchgehen, um Lücken zu finden.

8. Zusammenfassung und Checkliste

8.1 Tägliche Sicherheits-Routine

Basis-Check:

- 2FA aktiv und funktionsfähig

- Backup-Phrase sicher verwahrt

- Keine großen Summen auf Exchanges

- System-Updates durchgeführt

- Virenschutz aktiv

Wöchentlicher Check:

- Ungewöhnliche Aktivitäten prüfen

- API-Berechtigungen kontrollieren

- Wallet-Genehmigungen überprüfen

- Backup-Zustand verifizieren

8.2 Die wichtigsten Regeln

- Grundregeln:

- Never share your seed phrase

- Not your keys, not your coins

- Besser paranoid als gehackt

- Investment-Regeln:

- Nur investieren, was du verlieren kannst

- Diversifikation ist key

- DYOR (Do Your Own Research)

Abschließender Hinweis:

Krypto-Sicherheit ist kein einmaliger Vorgang, sondern ein kontinuierlicher Prozess. Bleibe immer auf dem Laufenden über neue Bedrohungen und Sicherheitspraktiken.

Die ultimative Krypto-Sicherheits-Checkliste: 15 essenzielle Punkte

✅ 1. Basis-Sicherheit

- Nutze einzigartige, starke Passwörter

- Aktiviere 2FA überall (Authenticator App, nicht SMS)

- Halte dein System und deine Software aktuell

✅ 2. Wallet-Sicherheit

- Verwende ein Hardware Wallet für größere Beträge

- Backup deiner Seed-Phrase auf Metall (nicht digital/Papier)

- Verteile wichtige Backups auf mehrere sichere Orte

✅ 3. Exchange-Sicherheit

- Nutze nur renommierte Handelsplattformen

- Aktiviere alle verfügbaren Sicherheitsoptionen

- Bewahre nur Trading-Beträge auf Exchanges auf

✅ 4. Phishing-Schutz

- Prüfe URLs immer doppelt

- Klicke nie auf Links in E-Mails

- Speichere wichtige Seiten als Lesezeichen

✅ 5. Smart-Contract-Sicherheit

- Prüfe Token-Genehmigungen regelmäßig

- Nutze separate Wallets für DeFi-Experimente

- Interagiere nie mit unbekannten Tokens

Zum Abschluss noch persönliche Worte

Als ich 2017 mit dem Investieren in Kryptowährungen begann, musste ich viele dieser Sicherheitslektionen auf die harte Tour lernen. Ich erinnere mich noch gut an das mulmige Gefühl bei meiner ersten größeren Bitcoin-Transaktion oder wie ich nächtelang nicht schlafen konnte, nachdem ich von einem großen Exchange-Hack gelesen hatte. Dabei bin ich zum Glück, immer glimpflich davongekommen.

Aber diese Erfahrungen haben mich gelehrt: Im Krypto-Space ist Sicherheit keine Option, sondern absolute Notwendigkeit. Ja, die vielen Sicherheitsmaßnahmen mögen anfangs übertrieben erscheinen. Aber glaub mir – es ist besser, einmal zu vorsichtig zu sein als einmal zu leichtsinnig.

Falls du Fragen hast oder Hilfe brauchst, findest du mich auf X oder in Instagram. Ich helfe dir gerne dabei, deine Krypto-Investments bestmöglich zu schützen.